Mit BSI-Grundschutz, NIS2, ISO27001 und anderen Regularien steigen die Anforderungen an den Schutz kommunaler IT-Systeme. Doch wie lässt sich eine effektive Absicherung erreichen, ohne die Teams zu überlasten?

Die Lage ist sehr angespannt!

“Es gibt einen Trend zu ‘leichter Beute’. Gemeint sind kleine Unternehmen, Kommunen, Vereine, Verbände, Institutionen des vorpolitischen Raumes sowie Verbraucherinnen und Verbraucher.”

Dieses Zitat stammt aus dem Vorwort der aktuellen Publikation “Die Lage der IT-Sicherheit in Deutschland 2025”. Es geht folgendermaßen weiter:

„Sie alle haben gemeinsam, dass es ihnen häufig nicht nur an Wissen, Ressourcen und Fähigkeiten zur IT-Sicherheit mangelt, sondern zu oft auch an der grundsätzlichen Einsicht, dass sie sehr wohl lohnende Ziele für Cyberangriffe sind.

Diese Aussage ist hart. Aber sie entspricht der Realität. Und sie soll ein Weckruf sein – unter anderem für Kommunen, die die Cybersicherheit noch immer auf die leichte Schulter nehmen. Denn sie verantworten hochsensible Bürgerdaten und steuern kritische Infrastrukturen.

Cyberresilienz bleibt für Kommunen alternativlos

Cyberangriffe auf den öffentlichen Sektor sind keine abstrakte Bedrohung mehr, sondern Realität. Ein bekanntes Beispiel: Der Angriff auf die Südwestfalen-IT, dessen Folgen auch ein Jahr später noch nicht komplett gelöst sind.

Wer dieses Worst-Case-Szenario vermeiden möchte, sieht sich mit diesen Kernproblemen konfrontiert:

🛑 Die meist komplexen Systemlandschaften mit zahlreichen Betriebssystemen, Anwendungen, Computern und Servern bieten Angreifern viele potenzielle Einfallstore.

🛑 Gleichzeitig kämpfen viele Kommunen und Landkreise mit begrenzten Ressourcen und Personalengpässen in der IT.

🛑 Hinzu kommt der regulatorische Druck durch immer mehr neue oder verschärfte Cybersecurity-Richtlinien, -Gesetze und -Normen.

Die Lösung? Ein strategischer, strukturierter Mix aus präventiven und reaktiven Maßnahmen – etwa durch Systemhärtung und Schwachstellenmanagement.

Beide Lösungen stellten Julia Wegmann (Greenbone) und Florian Bröder (FB Pro) in einem gemeinsamen Webinar vor. Die Aufzeichnung wie auch die Präsentation können Sie kostenlos erhalten. Füllen Sie hierzu dieses Formular aus:

Systemhärtung: Die erste Verteidigungslinie

Die Systemhärtung – auch System Hardening oder Secure Configuration genannt – zählt zu den wirksamsten Präventivmaßnahmen in der IT-Sicherheit. Durch das Deaktivieren nicht benötigter Dienste, Protokolle und Funktionen lassen sich Schwachstellen und Angriffsflächen deutlich reduzieren.

🔻 Denn: Die Standardkonfigurationen von Betriebssystemen und Anwendungen sind häufig auf Benutzerfreundlichkeit statt auf Sicherheit ausgelegt.

🔻 Wenn Sie die Hardening-Empfehlungen des BSI, des CIS oder von Microsoft befolgen, müssen Sie hunderte Einstellungen pro System vornehmen. Eine manuelle Umsetzung ist nicht realistisch.

✅ Tools wie der Enforce Administrator helfen mit ihren Automatismen dabei, die Vorgaben konsistent umzusetzen, zu überwachen und zu dokumentieren.

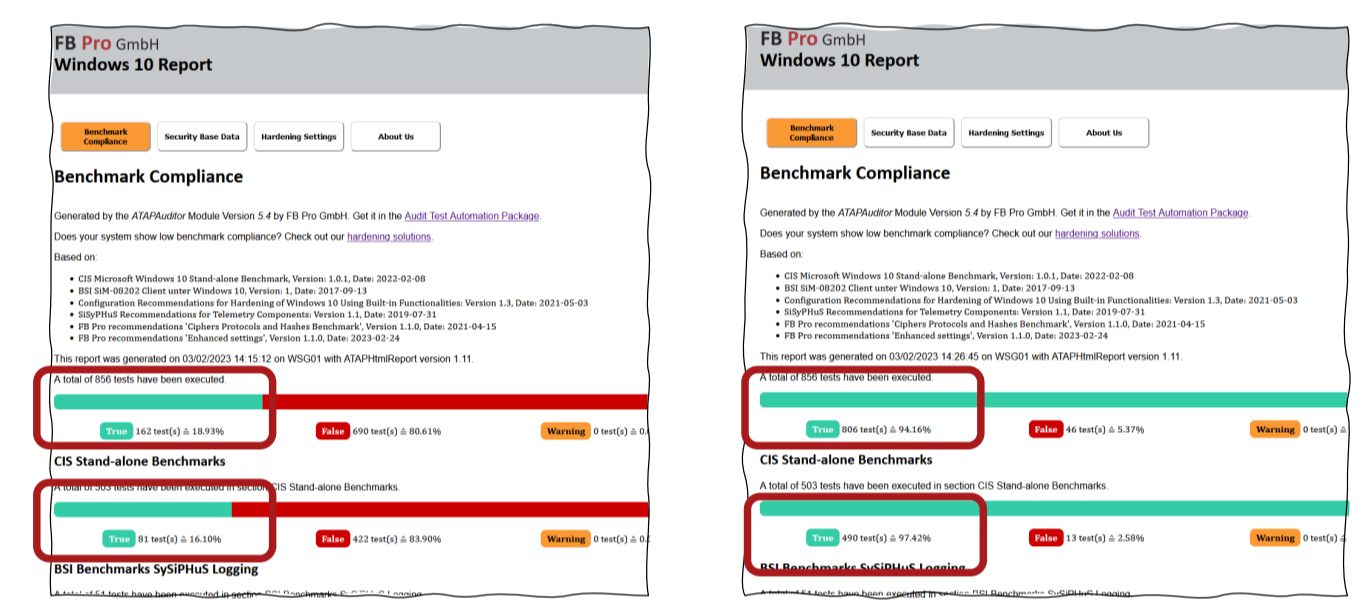

Ein Beispiel: Windows 10 ist in der Standardkonfiguration ziemlich „löchrig“. Hardening Audits, zum Beispiel mit dem AuditTAP, belegen,dass ein „Out-of-the-box“-System oft weniger als 20% der Anforderungen etablierter Hardening-Benchmarks erfüllt. Nach einer professionellen Härtung steigt dieser Wert auf 80–90%.

Das bedeutet: Nach einer Systemhärtung sinkt das Risiko, dass Angreifer Ihre IT-Landschaft kompromittieren können, signifikant. Selbst wenn ein Hacker ins Netzwerk eindringt, wird seine Ausbreitung durch eine gehärtete Umgebung (deutlich) verlangsamt.

Sicherheitslücken aufdecken – mit Schwachstellenmanagement

Während die Systemhärtung als präventive Maßnahme die Grundsicherheit erhöht, deckt das Schwachstellenmanagement aka Vulnerabiliy Management fortlaufend neue Risiken auf.

🔻Manuell durchgeführt ist Schwachstellenmanagement wie das Härten einer Systemlandschaft äußerst zeit- und ressourcenintensiv.

🔻 Daher empfiehlt es sich, die Erkennung von Sicherheitslücken und Angriffsflächen einer professionellen Lösung zu überlassen.

✅ Der Vulnerability-Scanner von Greenbone kann beispielsweise automatisiert über 200.000 Schwachstellentests durchführen.

Das Ergebnis: Anstatt im Blindflug zu agieren, ermöglicht ein Vulnerability Scan die gezielte Priorisierung der kritischsten Lücken. So können Sie sich auf die Bedrohungen konzentrieren, die das größte Risiko darstellen.

Schwachstellenscan ODER Systemhärtung?

Oft werden Systemhärtung und Schwachstellenmanagement als konkurrierende Ansätze missverstanden. In Wahrheit sind sie zwei sich perfekt ergänzende Disziplinen. Hier eine Analogie:

➡ Stellen Sie sich eine mittelalterliche Stadt vor. Systemhärtung ist hierbei der Schutzwall. Er besteht aus einer dicken Stadtmauer, zudem werden alle Tore verriegelt und die Zugbrücke hochgezogen. Und das, bevor sich der Feind in Sichtweite befindet.

➡ Das Vulnerability Management verkörpert die tägliche Patrouille der Wachen, denn selbst die beste Festung kann verwundbar sein. Vielleicht wurde ein Fenster offen gelassen? Oder es ist über Nacht eine neue Lücke im Mauerwerk entstanden? Oder es wurde etwas in die Stadt geschafft, das sich als Trojanisches Pferd entpuppt? Derartige Signale erkennt ein Vulnerability Scan.

Schwenken wir wieder in die Realität: Zahlreiche Regularien wie BSI-Grundschutz, NIS2 oder ISO 27001, die für Unternehmen wie auch für Kommunen und Landkreise gelten, schreiben eine umfassende Cybersecurity-Strategie vor. Dazu gehören Maßnahmen wie Systemhärtung und Schwachstellenscans. Es gibt also kein “oder”!

Fazit

Kommunen werden zunehmend digitalisiert und verwalten unzählige sensible Daten. Daher stellen sie ein attraktives Ziel für Angreifer dar. Somit ist es extrem wichtig, die Cyberresilienz deutlich zu erhöhen, indem Schwachstellen identifiziert und Angriffsflächen reduziert werden. Und das kontinuierlich, denn Ihre IT-Landschaften wie auch die Bedrohungslagen verändern sich ständig.

Wer eine Härtung der kommunalen IT mit einem professionellen Schwachstellenmanagement konsequent kombiniert, reduziert somit spürbar die Risiken – und erfüllt zugleich die regulatorischen Anforderungen. Eine Win-Win-Situation.

Benötigen Sie Unterstützung bei der automatisierten Systemhärtung? Melden Sie sich ganz unverbindlich bei uns!

Bilder: Freepik, FB Pro