Wissen Sie, wie OS Hardening funktioniert? Wir geben Ihnen hier einen Überblick über das Thema und beantworten die wichtigsten Fragen im FAQ-Stil.

Was ist OS Hardening?

“OS Hardening” steht für “Operating System Hardening”. Im Deutschen spricht man von “Betriebssystem-Härtung”. Es handelt sich dabei um eine Maßnahme im Bereich der IT-Security bzw. Cyber-Security, um insbesondere Betriebssysteme wie Windows oder Linux sicherer gegen Cyber-Angriffe zu machen.

Damit ist OS Hardening eine Komponente der umfassenderen Systemhärtung.

Wie funktioniert das Operating System Hardening?

Beim Operating System Hardening identifizieren Sie Schwachstellen in den eingesetzten Betriebssystemen, zum Beispiel auf Ihren Arbeitsplatzrechnern und Servern. Beim Härtungsprozess versuchen Sie, Lücken, die von Angreifern oder “Datenkraken” ausgenutzt werden können, bestmöglich zu schließen. Das gelingt, indem sie spezielle OS-Hardening-Techniken und -Maßnahmen anwenden.

Welche OS-Hardening-Maßnahmen/-Techniken gibt es?

Grundsätzlich geht es darum, Ihr Betriebssystem so zu konfigurieren, dass es möglichst wenig Schwachstellen und Angriffsflächen bietet. Hierzu schalten Sie unter anderem nicht benötigte Dienste ab, deaktivieren Ports, deinstallieren veraltete Programme, schränken Benutzerrechte ein und aktivieren Update-Dienste. Zusammengenommen sind das pro System mehrere hundert Einstellungen.

Wichtig: Ihre jeweiligen Maßnahmen hängen vom Betriebssystem ab. Eine Windows-11-Härtung unterscheidet sich nur geringfügig von einer Windows-10-Systemhärtung, dagegen weist das Härten eines Windows-Server-Systems ein paar Besonderheiten auf. Ganz anders verläuft beispielsweise ein Linux Hardening – schon alleine, weil es mit Ubuntu, Fedora und Co. zig Distributionen gibt.

💬 Sie haben Fragen zum Thema? Kontaktieren Sie uns!

Beispiele fürs Härten eines Betriebssystems

Um Ihr Betriebssystem effektiv zu härten und die Informationssicherheit auf ein höheres Level zu heben, sollten Sie unter anderem folgende Maßnahmen ergreifen:

Entfernen oder deaktivieren Sie unnötige Dienste

Viele Betriebssysteme haben Dienste aktiviert, die für den täglichen Betrieb nicht benötigt werden – oder sogar höchst gefährlich sind. Indem Sie diese Dienste deaktivieren oder entfernen, verringern Sie die Angriffsfläche Ihres Systems.

Ein bekanntes Beispiel: Der “Eternal Blue Exploit” über das SMBv1-Protokoll.

Konfigurieren Sie Ihre Firewall

Richten Sie Ihre Firewall sorgfältig ein, um unerwünschten Zugriff zu blockieren, während Sie legitimen Datenverkehr zulassen.

Implementieren Sie Zugriffskontrollen

Gewährleisten Sie, dass nur autorisierte Benutzer einen Zugriff auf die Systeme haben. Und beschränken Sie deren Berechtigungen auf das absolut Notwendigste.

Nutzen Sie Authentifizierungsmechanismen

Führen Sie Richtlinien für starke Passwörter ein und setzen Sie auf eine Mehrfaktorauthentifizierung, um die Sicherheit zu erhöhen.

Verschlüsseln Sie Daten

Schützen Sie sowohl ruhende als auch übertragene Daten durch eine moderne, sichere Verschlüsselung, um deren Vertraulichkeit und Integrität zu gewährleisten.

______

Lesetipp: Wie gut Systemhärtung in der Praxis wirkt, haben wir schon mehrfach mit verschiedenen Tests belegt. Die Ergebnisse können Sie in unserem Beitrag “Systemhärtung auf dem Prüfstand: Beispiele, Tests und echte Resultate” nachlesen.

______

Was unterscheidet OS Hardening von anderen Cyber-Security-Maßnahmen?

Mit Systemhärtung im Allgemeinen und Operating System Hardening im Besonderen schließen Sie bildlich gesprochen die Türen zu Ihrer IT-Systemlandschaft ab. Dadurch wird es Angreifern deutlich erschwert, in Workstations, Server und Netzwerke einzudringen und diese zu kompromittieren.

Mit diesem Ansatz zählt OS Hardening zu den präventiven Maßnahmen im IT-Sicherheitsdreiklang (“Protect – Detect – Respond”), basierend auf dem NIST Security Framework. Damit unterscheidet es sich deutlich von vielen anderen Lösungen. Diese sind meist in den Bereichen “Detect” und “Response” angesiedelt.

Die Betriebssystem-Härtung ist eine wichtige IT-Schutzmaßnahme, die zunehmend von Gesetzen, Regularien und Organisationen gefordert wird. Zum Beispiel wurde das Härten in die ISO27001:2022, in NIS2, DORA und VDA ISA/TISAX sowie in SEWD/IT SKIII als grundlegende Maßnahme aufgenommen.

Auch immer mehr Cyber-Versicherer erwarten von ihren Kunden, dass sie unter anderem ein OS Hardening realisieren – ansonsten gibt es keine Policen oder stark eingeschränkte Leistungen im Schadensfall.

______

Lesetipp: Möchten Sie wissen, wie Sie Abweichungen bei einem ISO 27001 Audit vermeiden können? Dieser Ratgeber hilft Ihnen weiter: Configuration Management gemäß ISO 27001:2022

______

Gibt es Standards fürs Operating System Hardening?

Ja. Organisationen wie CIS, DISA und ACSC geben seit Jahren Empfehlungen für das Härten von Betriebssystemen heraus. So veröffentlichte das deutsche BSI (Bundesamt für Sicherheit in der Informationstechnik) schon zahlreiche Ratgeber zur Windows-10-Härtung. Diese Tipps basieren auf der SiSyPHuS-Studie.

Auch Microsoft bringt regelmäßig OS Hardening Checklisten und Guidelines heraus. Selbst US-amerikanische Behörden wie die NSA (National Security Agency) und die CISA (Cybersecurity and Infrastructure Security Agency) publizieren sogenannte Cybersecurity Advisories für das OS Hardening.

Hilft Automatisierung beim “Härten” von Betriebssystemen?

Ja, definitiv. Wenn Sie ein Betriebssystem von Hand sicher konfigurieren, müssen Sie mindestens 300 bis 500 Einstellungen vornehmen. Je nach Strategie und Ziel können das schon mal 1.000 Konfigurationsänderungen (oder mehr) sein – allein an einem Computer!

Bei großen IT-Landschaften mit Dutzenden oder gar Hunderten Systemen “frisst” alleine das OS Hardening gigantische Ressourcen. Ressourcen, die in IT-Abteilungen meist knapp sind.

Automation ist also eine (notwendige) Pflicht. Verwenden Sie professionelle Hardening Tools für Unternehmen, können Sie extrem viel Zeit sparen. Zum Beispiel lässt sich mit dem AuditTAP ein schnelles Hardening Audit durchführen. Das zeigt, inwieweit Ihr Betriebssystem gemäß verschiedener Standards gehärtet ist oder nicht.

Wissen Sie, wie gut oder schlecht ein einzelnes Betriebssystem oder mehrere Betriebssysteme gehärtet sind, sollten Sie schnellstmöglich passende Maßnahmen einleiten. Hier kann, wie bereits erwähnt, eine Automatisierung enorm helfen, da sie die sichere Konfiguration (in Teilen) nachvollziehbar und vor allem reproduzierbar macht.

Reicht Ihnen das nicht? Einen voll automatisierten “Rundumschutz” erhalten Sie mit dem Enforce Administrator, dessen Stärke im OS Hardening von Windows 10/11 und Server-Systemen (Windows und Linux) liegt.

⏬ Download: Enforce Administrator Produktbroschüre (PDF)

Welches Ziel hat OS Hardening?

Wenn Sie ein Betriebssystem härten, möchten Sie es bestmöglich gegen Hacker, Werbenetzwerke bzw. Datenbroker und Cyber-Kriminelle absichern. Das Ziel von OS Hardening ist es, so viele Lücken und andere potentielle Gefahrenquellen bestmöglich zu schließen, um die Angriffsflächen deutlich zu reduzieren.

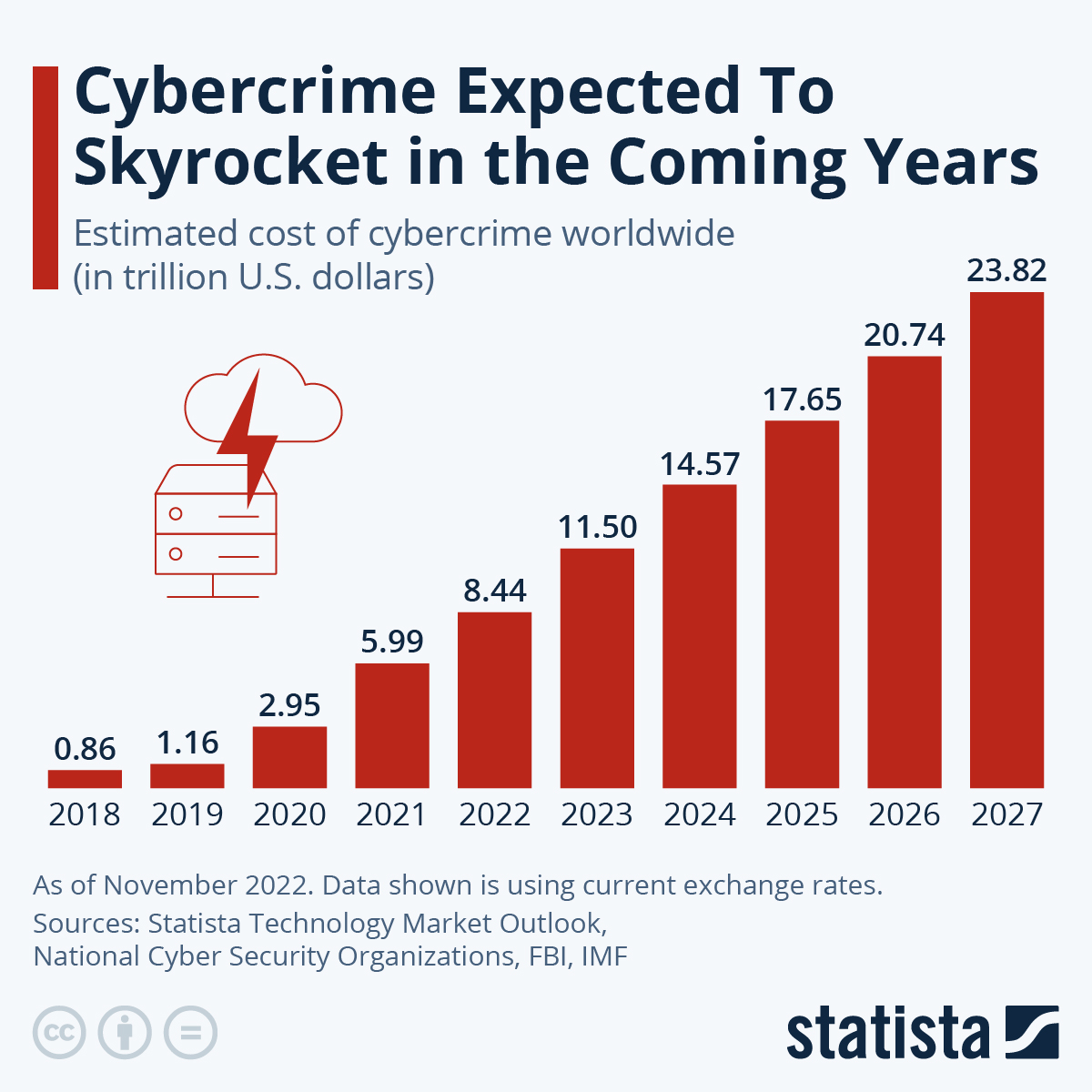

Mit einem professionellen Operating System Hardening reduzieren Sie das Risiko, dass Ihr Unternehmen Opfer von Datendiebstahl, Spionage oder Sabotage durch Cyber-Attacken wird. Und damit verringern Sie die Gefahr, dass Ihr Unternehmen zum Beispiel die kostspieligen und eventuell existenzbedrohenden Folgen eines Data Breach tragen muss.

Benötigen Sie Hilfe oder Unterstützung beim OS Hardening?

Wollen Sie mehr über Systemhärtung erfahren und praktische Tipps zur sicheren Konfiguration von Systemen erhalten? Folgen Sie uns auf LinkedIn!

Oder möchten Sie wissen, wie Sie eine (automatisierte) Systemhärtung professionell realisieren und in Ihrem Unternehmen implementieren können? Sprechen Sie uns an – unsere Experten sind gerne für Sie da!

Bilder: Adobe Firefly, TWL KOM, Statista