Wie viele andere Regularien fällt auch der Cyber Resilience Act sehr umfangreich und komplex aus. Bei der Umsetzung dürfen Sie eine elementare Maßnahme auf keinen Fall vergessen.

Sichere Produkte – und das schon “ab Werk”

Bestimmt haben Sie schon vom Cyber Resilience Act (CRA) – auch bekannt als Cyberresilienz-Verordnung (CRV) – der Europäischen Union gehört. Vielleicht denken Sie “Nicht noch eine Cybersecurity-Regulierung!” oder “Hoffentlich trifft mich der Cyber Resilience Act nicht!”

Doch sagen wir, wie es ist: Es macht wenig Sinn, den Kopf sinnbildlich in den Kopf zu stecken. Es gibt bereits zahlreiche IT-Security-Gesetze, -Normen und -Verordnungen … und es werden sicherlich noch einige folgen. Verständlich, denn die Welt wird immer vernetzter und damit tendenziell auch verletzlicher. Daher ist es sinnvoll, die Resilienz von Staaten wie auch einzelnen Firmen bestmöglich zu stärken.

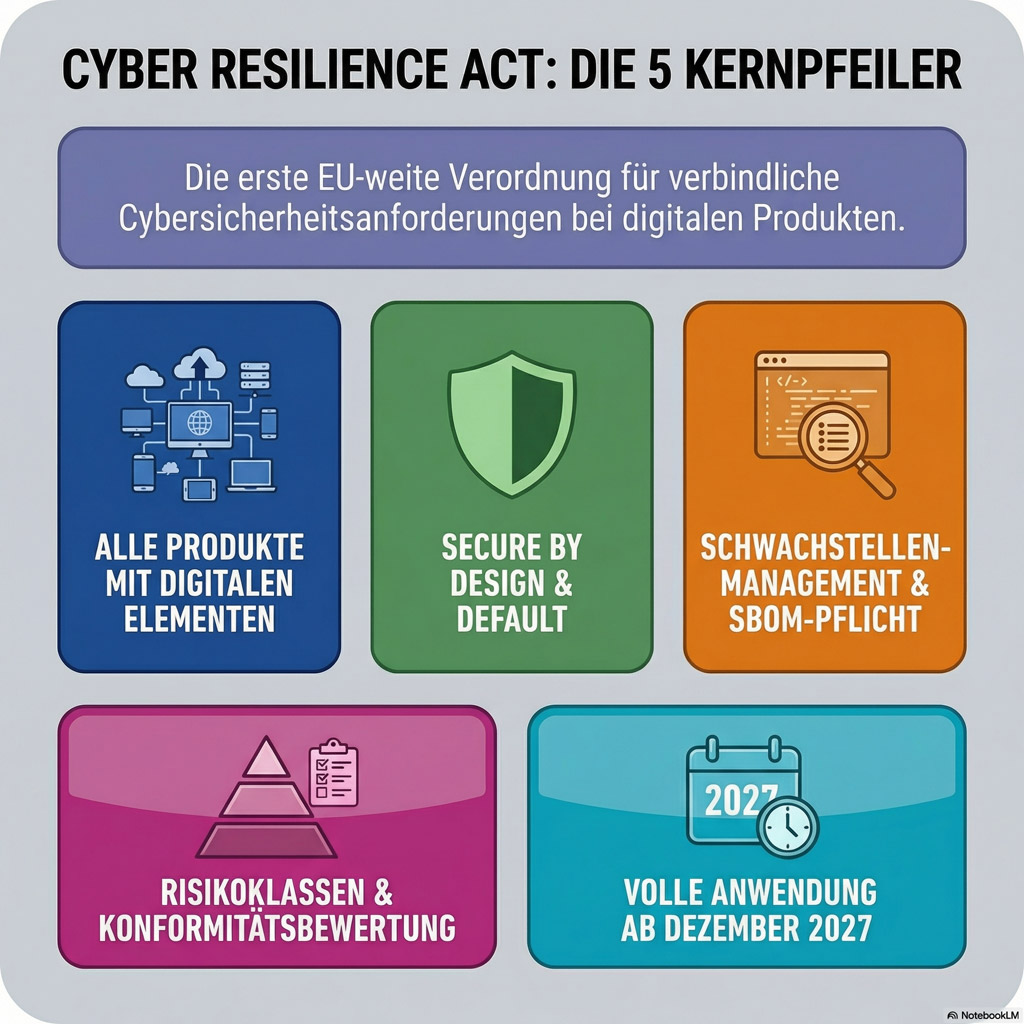

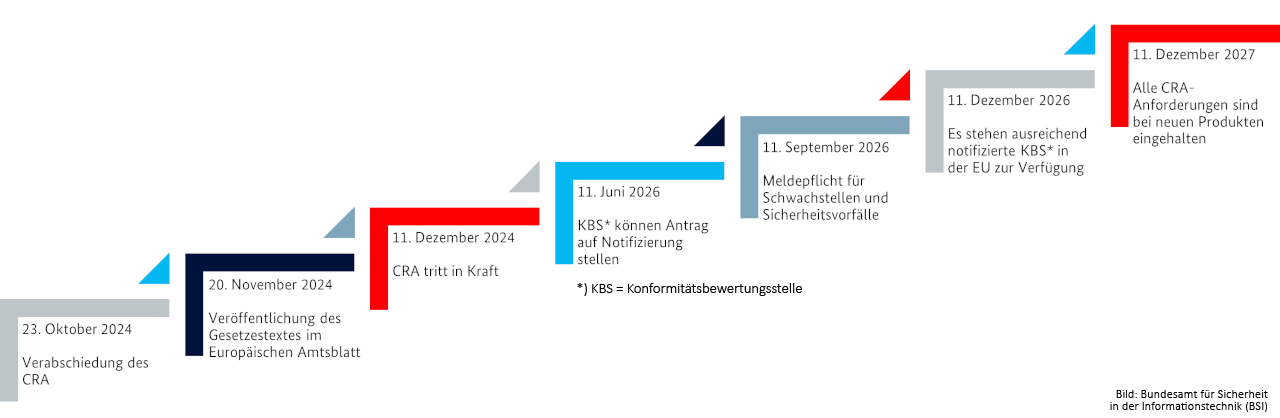

Der Cyber Resilience Act schlägt genau in diese Kerbe: Er wurde am 23. Oktober 2024 verabschiedet und tritt mit einer Übergangsphase bis Ende 2027 in Kraft.

“Alle Produkte, die in der EU verkauft werden und digitale Elemente enthalten, müssen den Anforderungen des CRA entsprechen. Das umfasst neben preisgünstigen Verbraucherprodukten auch B2B-Software sowie komplexe High-End-Industriesysteme”

… erklärt das Bundesamt für Sicherheit in der Informationstechnik (BSI). Damit sollen Digitalprodukte, die an Privatpersonen wie auch Unternehmen verkauft werden, deutlich sicherer werden. Und das ist auch gut so, denken wir!

Klicken Sie auf das Bild für eine höhere Auflösung! (Bild: BSI)

Was ist der wichtigste Grundsatz des CRA?

“Secure by Default” ist kein “Nice to have” mehr! Bisher lag die Last der Absicherung fast ausschließlich beim Endnutzer. Wer ein Gerät kaufte, musste oft tief in Konfigurationsmenüs abtauchen, um unsichere Werkseinstellungen mühsam zu korrigieren. Der Cyber Resilience Act erzwingt einen Paradigmenwechsel: Hersteller werden gesetzlich verpflichtet, Produkte mit einer sicheren Konfiguration auszuliefern.

Das BSI ordnet das folgendermaßen ein:

„Nach dem Konfigurationsgrundsatz ‚Secure by Default‘ müssen die Standardeinstellungen vernetzter Produkte zur Erhöhung deren Sicherheit beitragen, z. B. durch das Verbot schwacher Standardpasswörter, durch die automatische Installation von Sicherheitsupdates usw.“

Das bedeutet, dass die Haftung von Unternehmen, die Software und Hardware auf den Markt bringen, verschärft wird. Das Europäische Parlament und der Rat sagen dazu in der Präambel (Erwägungsgrund / Recital 31):

“Diese Richtlinie enthält Vorschriften über die Haftung für fehlerhafte Produkte, damit geschädigte Personen Schadenersatz verlangen können, wenn durch ein fehlerhaftes Produkt ein Schaden verursacht wurde. Darin wird der Grundsatz festgelegt, dass der Hersteller eines Produkts unabhängig vom Verschulden für Schäden haftet, die durch die mangelnde Sicherheit seines Produkts verursacht werden („verschuldensunabhängige Haftung“). Besteht ein solcher Mangel an Sicherheit in fehlenden Sicherheitsaktualisierungen nach dem Inverkehrbringen des Produkts und wird dadurch ein Schaden verursacht, könnte dies die Haftung des Herstellers nach sich ziehen.”

Wie können die hohen CRA-Anforderungen umgesetzt werden?

Der Cyber Resilience Act macht einige Vorgaben. Zum Beispiel heißt es bei “Erwägungsgrund 38”:

“Damit Produkte mit digitalen Elementen beim Inverkehrbringen keine Cybersicherheitsrisiken für Personen und Organisationen darstellen, sollten für solche Produkte grundlegende Cybersicherheitsanforderungen festgelegt werden. Diese grundlegenden Cybersicherheitsanforderungen, einschließlich der Anforderungen an das Schwachstellenmanagement, gelten für jedes einzelne Produkt mit digitalen Elementen, wenn es in den Verkehr gebracht wird […]”

Zudem werden zahlreiche, grundlegende Cybersecurity-Anforderungen definiert. So müssen Produkte mit digitalen Elementen …

✅ ohne bekannte, ausnutzbare Schwachstellen bereitgestellt werden.

✅ mit einer sicheren Standardkonfiguration auf den Markt kommen.

✅ die Vertraulichkeit gespeicherter, übermittelter oder anderweitig verarbeiteter personenbezogener oder sonstiger Daten schützen.

✅ derart konzipiert, entwickelt und hergestellt seinn, dass sie – auch bei externen Schnittstellen – möglichst geringe Angriffsflächen bieten.

✅ mit (automatischen) Updates versehen werden, um Schwachstellen zu beheben.

Alle Hersteller müssen zudem lückenlos dokumentieren, wie sie die Sicherheit ihrer Produkte sicherstellen. Dazu gehören Risikoanalysen, Sicherheitskonzepte und eine komplette Auflistung aller verwendeten Software-Komponenten (SBOM).

Was hat das alles mit Systemhärtung zu tun?

Der CRA erwähnt Systemhärtung aka System Hardening nicht explizit. Doch viele der genannten Anforderungen sind Standard-Maßnahmen bei der Härtung von einzelnen Applikationen sowie großer IT-Landschaften. Hierbei geht es stets darum, die Angriffsflächen deutlich und fortwährend zu reduzieren. Dies geschieht unter anderem durch das Deaktivieren von unnötigen Diensten, der Einführung starker Passwörter und das Updaten der Systeme auf den Stand der Technik.

Das bedeutet: Wenn Sie Ihre Systeme gemäß aktuellen Standards wie den CIS Benchmarks absichern, schaffen Sie eine solide Basis für die Erfüllung des Cyber Resilience Acts. Das ist noch nicht alles! Normen wie die ISO 27001, die NIS2-Richtlinie wie auch branchenspezifische Regularien wie DORA fordern sehr ähnliche Maßnahmen wie der CRA.

Conclusio: Härten Sie Ihre Systeme professionell und nachhaltig, können Sie auf einen Schlag mehrere Anforderungen verschiedener Cybersecurity-Gesetze und -Verordnungen erfüllen.

Wie setzt man eine Systemhärtung um?

Sie benötigen einen durchdachten Hardening-Prozess! Einer, der mit einem Hardening Audit beginnt und nicht beim Ausrollen der Härtung endet. Mehr darüber erfahren Sie in diesem Video:

Wichtig: Versuchen Sie, so viel wie möglich zu automatisieren. Das gelingt Ihnen unter anderem mit dem Enforce Administrator. Dieser unterstützt sie dabei, mit wenigen Klicks eine Härtung nach etablierten Standards zu erstellen.

Fazit

Der Cyber Resilience Act stellt einen umfassenden regulatorischen Rahmen dar, der die Cybersicherheit von Produkten mit digitalen Elementen stärken soll. Systemhärtung und sichere Konfiguration stellen zentrale Elemente dar, um die Angriffsfläche zu minimieren und die Sicherheit der Produkte zu erhöhen. Denn die Hersteller sind verpflichtet, ihr Hard- und Software-Portfolio “Secure by Default“ auszuliefern und Schwachstellen über den gesamten Lebenszyklus zu managen.

Haben Sie noch Fragen?

Wollen Sie mehr über Systemhärtung wissen? Oder möchten Sie wissen, wie Sie mit Tools wie dem AuditTAP und dem Enforce Administrator eine Systemhärtung professionell realisieren und in Ihrem Unternehmen implementieren können? Sprechen Sie uns an – unsere Experten sind gerne für Sie da!

Bilder: Freepik, BSI, NotebookLM