Bringt Systemhärtung wirklich etwas? Schließt die IT-Security-Maßnahme tatsächlich viele Sicherheitslücken? Wie kann man die Ergebnisse messen? Und ist eine 100%ige Härtung überhaupt möglich? Wir geben Ihnen hier einige tiefe Einblicke und belegbare Fakten.

Testrunde 1: Wie gut funktioniert Systemhärtung bei “Standard-Betriebssystemen” wirklich?

Sind Standardsysteme “ab Werk” sicher konfiguriert? Und was bringt es, die Systeme einer Systemhärtung bzw. einem System Hardening zu unterziehen? Diesen Fragen sind wir mit einer Reihe von Tests nachgegangen. Diese haben wir sowohl alleine als auch mit unserem Partner Trovent durchgeführt.

Die Kollegen von Trovent sind unter anderem Experten in den Bereichen Penetration Testing, Managed Detection & Response und Forensic Appliance. Sie haben uns daher bei den Compliance-Scans unterstützt. Dazu bauten wir gemeinsam zuerst diese Testumgebung auf:

➡ Wir installierten ein “handelsübliches” ActiveDirectory

➡ Zwei Systeme wurden mit Windows 10 21H1 und zwei mit Windows Server 2019 (Standard) 1809 eingerichtet.

➡ Auf jedem System war das September-Update installiert.

➡ Jeweils ein Windows-10- und ein Windows-Server-Computer hatten die Standard-Konfiguration von Microsoft.

➡ Die beiden anderen Systeme erhielten eine Hardening-Konfiguration auf Basis verschiedener Empfehlungen inklusive bewusst konfigurierter Abweichungen.

Der Testaufbau sah somit wie folgt aus:

| ungehärtet | gehärtet | |

| System 1 | Windows 10 | |

| System 2 | Windows 10 | |

| System 3 | Windows Server 2019 | |

| System 4 | Windows Server 2019 |

Wie wurde die Konfiguration erstellt?

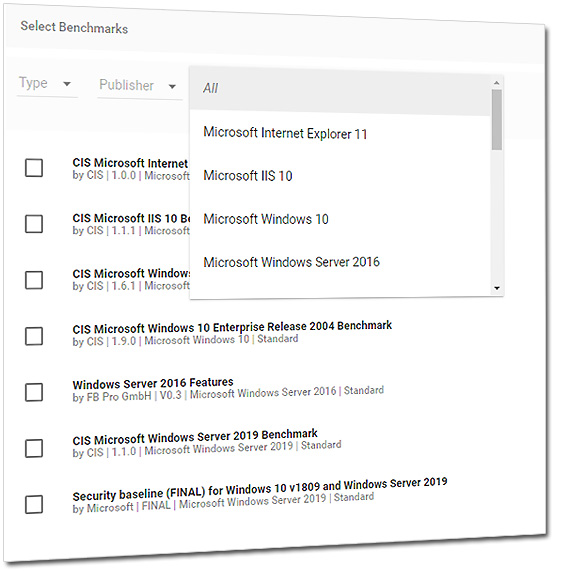

Die Systemhärtung bzw. Secure Configuration setzten wir mit dem Enforce Administrator um. Der Enforce Administrator bietet die Möglichkeit, mehrere Hardening-Empfehlungen (die sog. Benchmarks) miteinander zu “verschmelzen” und die Konflikte (teil-)automatisch zu lösen.

Unsere Hardening-Konfiguration für diese Tests basierte auf den Spezifikationen von CIS, BSI, DISA und Microsoft.

Die Verteilung – das eigentliche Security Configuration Management – erfolgt in der Regel rollenbasiert auf hunderte oder gar tausende von Zielsystemen. In unserem Szenario gab es jedoch nur die genannten Testsysteme.

Wie haben wir die Nachweise erzeugt?

Die – mittlerweile regulatorisch geforderten – Belege können auf unterschiedliche Weise erbracht werden. Zum Beispiel durch den Einsatz von Schwachstellen-Scannern oder mit speziellen Tools wie dem AuditTAP.

Für den ersten Testlauf nutze Trovent den Scanner von Holm Security. Dieser prüft die Hardening-Konformität anhand der Vorgaben des Center for Internet Security (CIS).

Was haben die Hardening-Checks ergeben?

Das Ergebnis war eindeutig: Die gehärteten Systeme bestanden deutlich mehr Tests als die nicht sicher konfigurierten Betriebssysteme!

Hier die Beweise:

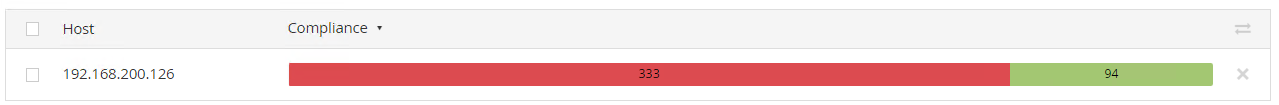

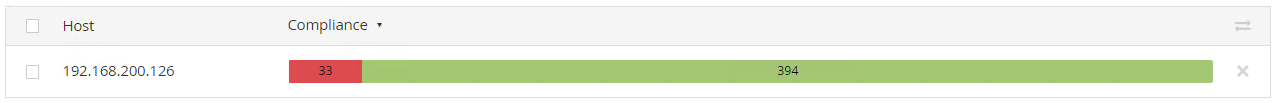

System 1: Windows 10 ohne Systemhärtung

System 2: Windows 10 mit Systemhärtung

System 3: Windows Server 2019 ohne Systemhärtung

System 4: Windows Server 2019 mit Systemhärtung

Testrunde 2: Was bringt Systemhärtung bei Windows 11?

Sind neuere Betriebssysteme sicherer konfiguriert? Müssen sie überhaupt noch gehärtet werden? Dieser Frage sind wir im nächsten Test nachgegangen.

Dazu verwendeten wir zwei Computer mit Windows 11 in der Version 21H2. Unser Versuchsaufbau sah damit folgendermaßen aus:

Jedes dieser Systeme wurde einmal im ungehärteten und einmal im gehärteten Zustand gescannt. Die Härtung der Systeme erfolgte erneut mit dem Enforce Administrator. Für den Test führten wir ein “Policy Compliance Auditing” mit Tenable Nessus Professional und Holm Security durch. Auch prüften wir die Hardening-Konformität nach den Vorgaben des CIS.

Die Ergebnisse fielen – wie erwartet – ähnlich zum ersten Check aus:

System 1: Windows 11 ohne Systemhärtung

System 1: Windows 11 mit Systemhärtung

System 2: Windows 11 ohne Systemhärtung

System 2: Windows 11 mit Systemhärtung

Testrunde 3: Was bringt eine Systemhärtung bei Windows Server 2022?

Im Rahmen unseres dritten Testlaufs untersuchten wir, ob moderne Server-Betriebssysteme bereits sicher konfiguriert sind und ob eine Härtung noch notwendig ist. Dafür verwendeten Windows Server 2022 21H2, unser Testaufbau sah so aus:

Die Systemhärtung erfolgte analog zu den ersten beiden Tests mit Hilfe des Enforce Administrators. Und wir führten erneut ein “Policy Compliance Auditing” mit Holm Security durch, um die CIS-Benchmarks-Konformität zu überprüfen.

Die Ergebnisse waren ähnlich wie bei den ersten beiden Checks

Windows Server 2022 ohne Systemhärtung

Windows Server 2022 mit Systemhärtung

Noch mehr Tests: Weitere Beispiele, wie gut Systemhärtung wirkt

Bei der Systemhärtung geht es nicht nur um die sichere Konfiguration eines kompletten Betriebssystems. Auch die Einschränkung einzelner Dienste kann schon zu mehr Informationssicherheit und damit zu einem verbesserten Datenschutz und einer gesteigerten Privatsphäre beitragen.

Windows als “Datenkrake” stoppen

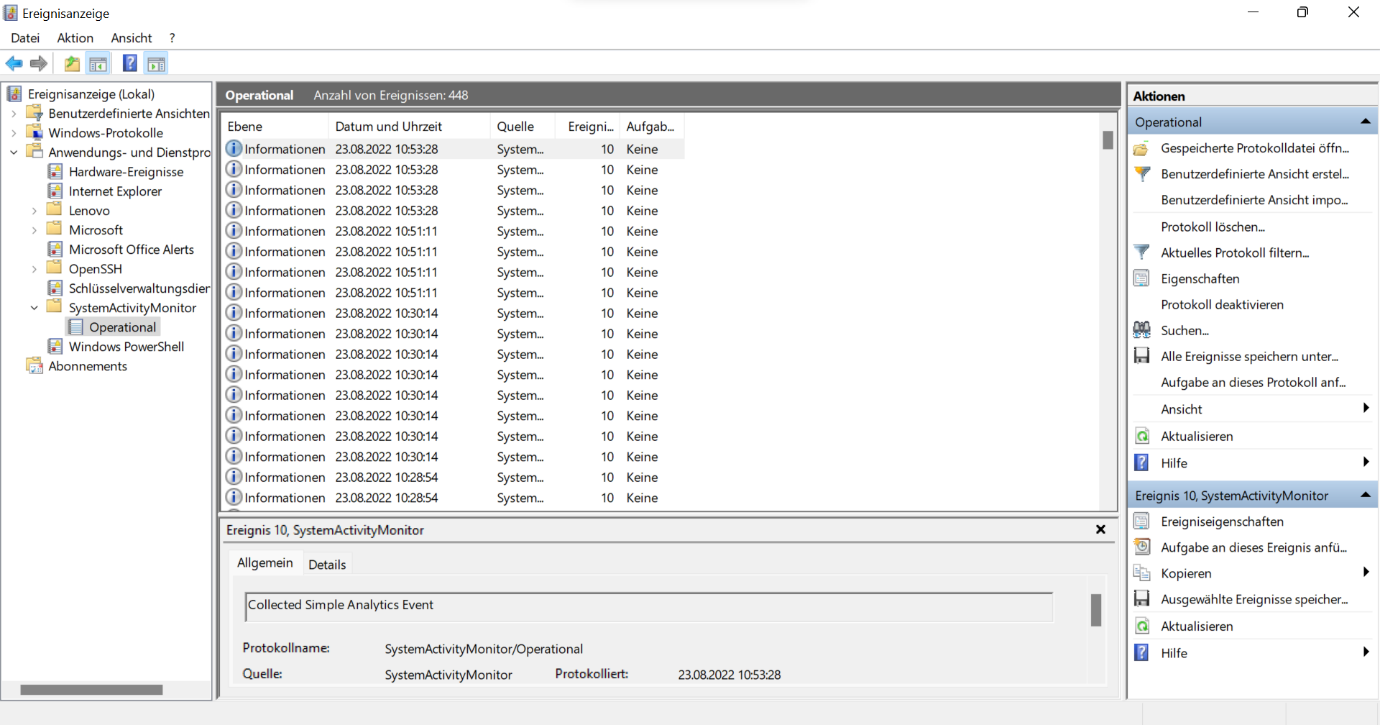

In einem unserer zahlreichen Test fanden wir heraus, dass ein “gewöhnliches” Windows 10 zahlreiche Telemetrie-Daten an Microsoft überträgt. Das Telemetry Monitoring Framework (TMFW) des Bundesamts für Sicherheit in der Informationstechnik (BSI) zeigte, dass ein ungehärtetes Win10 bis zu 15 Mal pro Stunde Daten sendet.

Ein sicher konfiguriertes Betriebssystem bleibt dagegen “stumm”. In Folge landen keine Telemetrie-Daten mehr bei Microsoft und seinen Partnerfirmen, wozu unter anderem Werbenetzwerke gehören. Das heißt, Sie können durch ein sog. OS Hardening die “Windows Spyware” stoppen.

Keine Angst mehr vor Mimikatz

Auch die Gefahr, die von Pentest- und Hacker-Programmen wie Mimikatz ausgeht, lässt sich mit einer Secure Configuration deutlich verringern. Bei einer richtigen Härtung verliert Mimikatz seinen Schrecken. Das beweist zum Beispiel dieses Video unseres Partners TEAL:

SeDebugPrivileges-Missbrauch unterbinden

Ein weiteres Beispiel gefällig? In ungesicherten Windows-Systemen können Exploits wie DefenderSwitch und DefenderStop den Windows Defender deaktivieren, indem sie die SeDebugPrivileges missbrauchen. Gelangen diese Rechte in die Hände von “Cyber-Gangster”, öffnet ihnen das Tür und Tor zu allen wichtigen Systemen.

In unserem Artikel “So riskant ist DefenderSwitch bzw. DefenderStop” erklären wir, wie gefährlich solche Malware-Tools sind. Und wir zeigen, wie sie nur mit einer speziell angepassten, sehr starken Härtung gestoppt werden können. Denn: Selbst die Benchmarks von Microsoft und CIS waren in unserem Test zu “lasch” und ließen die Hacker-Programme ihr Unwesen treiben.

Keine Angst vorm Eternal Blue Exploit

Es gibt zahlreiche Sicherheitslücken und Angriffstaktiken, die sind seit einigen Jahren bekannt. Ein solches Beispiel ist der Eternal Blue Exploit, der auf SMBv1 abzielt. SMBv1 gilt seit 2014 als unsicher, trotzdem kommt das Protokoll noch in vielen Systemen zum Einsatz.

In unserem Leitfaden “Systemhärtung am Fallbeispiel SMBv1” vermitteln wir, wie leicht Sie die “populäre” Angriffsfläche beseitigen können. Und dieses Video zeigt, wie ein Angreifer die Lücke ausnutzt und wie er nach einer Härtung daran scheitert:

Bremsen Sie polymorphe Malware aus

Systemhärtung hilft nicht nur gegen “normale” Malware, sondern auch gegen polymorphe Malware, die ihren Code ständig selbständig verändert! Die Hauptgefahr polymorpher Malware liegt in ihrer Fähigkeit, sich der Erkennung durch signaturbasierte Programme und Systeme zu entziehen. Dadurch bleibt die Schadsoftware in der Regel lange Zeit unentdeckt.

Wenn Sie Ihre Betriebssysteme und Anwendungen so konfigurieren, dass sie deutlich weniger Angriffsflächen und Sicherheitslücken bieten, verliert auch polymorphe Malware ihren Schrecken. Denn durch eine sichere Konfiguration können die zunehmend auf KI oder ML basierenden “Bazillen” nur noch geringen oder bestenfalls gar keinen Schaden mehr anrichten.

Mehr darüber erfahren Sie in dieser Episode des Cybersnacs-Podcast:

Ist der Erfolg von Systemhärtung messbar?

Ja, definitiv! Wie unsere Beispiele und Tests belegen, lässt sich die Wirkung einer sicheren Konfiguration in Zahlen und mit handfesten Ergebnissen messen.

➡ So sieht man bei den Checks mit den Tools von Tenable und Holm, dass es bei gehärteten Systemen deutlich weniger Sicherheitslücken gibt.

➡ Das AuditTAP zeigt auf, wie viel (oder wenig) Optimierungsbedarf eine Applikation oder ein Betriebssystem gemäß den Hardening-Benchmarks von namhaften Organisationen hat.

➡ Der Check mit dem TMFW des BSI beweist, dass Windows nach einer guten Härtung und damit einer Telemetriedienst-Deaktivierung die Übertragung von Telemetriedaten einstellt.

➡ (Simulierte) Angriffe, zum Beispiel mit Mimikatz, gehen ins Leere, weil gehärtete Systeme deutlich geringere Angriffsflächen bieten.

Unter dem Strich heißt das alles: Systemhärtung ist eine sehr gute, präventive Cybersecurity-Maßnahme, bei der im übertragenen Sinne Türen und Fenster eines Hauses verschlossen werden, um Einbrechern das Eindringen zu erschweren.

Gibt es einen 100%igen Schutz mit Systemhärtung?

Nein! Die sichere Konfiguration ist “nur” eine von zahlreichen Maßnahmen, die Organisationen und Unternehmen ergreifen sollten, um Ihre Systeme vor Hackern und bösartigen Angreifern zu schützen. So kann es gemäß dem NIST Security Framework sinnvoll sein, ergänzend ein Anti-Malware-Scanner, ein SzA (System zur Angriffserkennung) bzw. MDR-System (Managed Detection & Response) und/oder eine SIEM Solution (Security Information and Event Management) zu implementieren.

Neben der Tatsache, dass System Hardening allein nicht ausreicht, um seine “Datenschätze” zu sichern, sollte Sie sich zudem darüber im Klaren sein: Eine 100%ige Compliance ist auch im Bereich Hardening äußerst unrealistisch!

Warum man Systeme nie komplett härten kann

Die Erwartung, dass ein Server- oder Workstation-Betriebssystem oder die zugehörige Middleware-Schicht vollständig konform zu einem Hardening-Standard konfiguriert werden kann, gehört unseres Erachtens ins Reich der Security-Träume.

Systemhärtung muss immer verhältnismäßig sein und die drei Schutzziele “Vertraulichkeit”, “Integrität” und “Verfügbarkeit” berücksichtigen. So kann es weder sinnvoll noch notwendig sein, ein System so zu konfigurieren, dass anschließend der Zugriff auf essentielle Hardware-Funktionen und wichtige Unternehmensdaten nicht mehr möglich ist!

Ein Beispiel: Aktuelle Hardening-Empfehlungen, zum Beispiel für die Windows-Server-Härtung oder für die Härtung von Windows 10, erwarten unter anderem das Abschalten von Bluetooth sowie die Deaktivierung des Mikrofon- und Kamera-Zugriffs. Doch in Zeiten von Remote Work, Home Office und dergleichen müssen genau diese Technologien funktionieren – unter anderem für Web-basierte Video-Calls.

Tipp: Denken Sie an die “False Positives”!

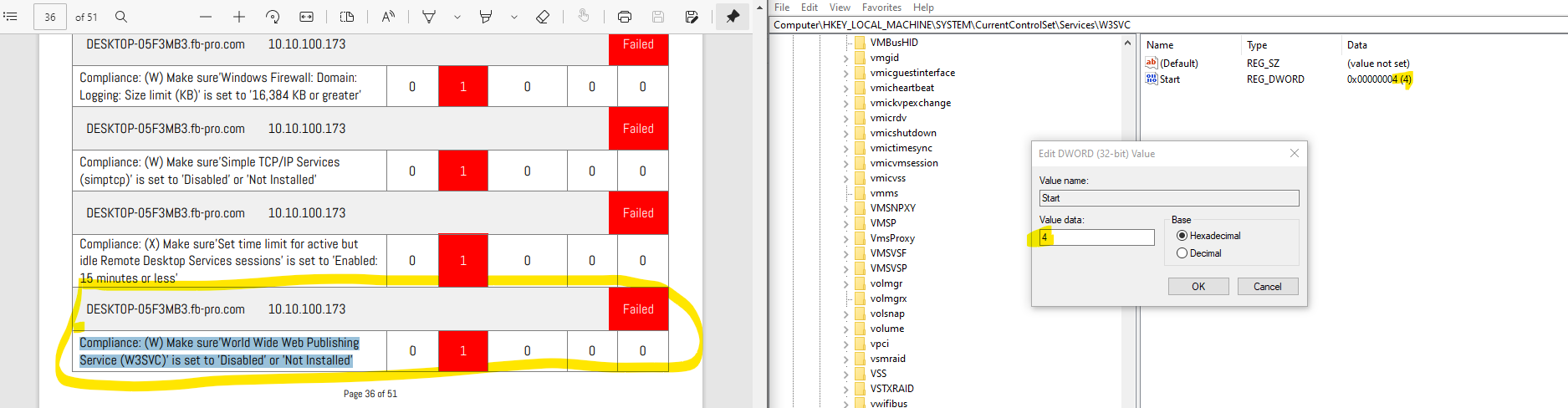

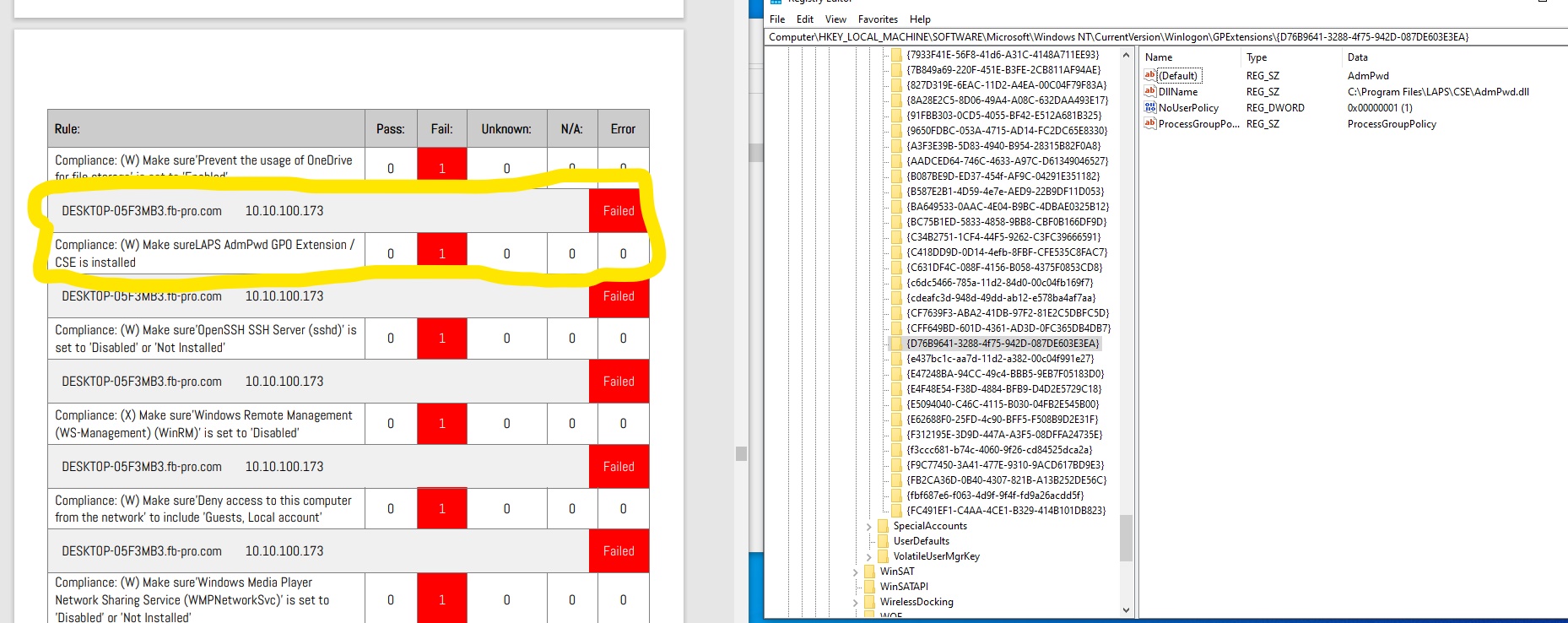

Sie haben Ihre Systeme so gut wie möglich gehärtet, trotzdem zeigen Ihnen Hardening-Tools wie das AuditTAP noch zahlreiche Verbesserungsvorschläge an? Das kann gut sein, denn einige der vermeintlichen “FAILs” fallen in die Kategorie “False Positives”.

Das bedeutet: Die Konfiguration ist auf dem System genau so, wie sie sein sollte, aber der Hardening-Bericht meldet trotzdem eine “Nicht-Konformität”. Hier zwei Beispiele:

Beispiel 1: Eigentlich ist LAPS auf dem Testsystem installiert, wie unschwer auf der rechten Seite zu erkennen ist.

Beispiel 2: Auf unserer Workstation mit Windows 10 wurde definitiv kein Web-Server installiert.

Außerdem hat Microsoft die Angewohnheit, bei seinen Betriebssystemen und Anwendungen einen Parameter teilweise an zwei oder mehr Stellen konfigurierbar zu machen. So kann es vorkommen, dass an Stelle 1 geprüft wird, das System aber an Stelle 2 angepasst wurde. In diesem Fall sind weitere Untersuchungen erforderlich.

Die große Frage: Wie gut ist Systemhärtung wirklich?

Systemhärtung funktioniert! Die meisten Systeme sind standardmäßig so konfiguriert, dass Anwender sie bestmöglich nutzen können – doch darunter leidet meist der Sicherheitsaspekt. Das Härten hebt das Security-Level dann auf ein höheres Niveau.

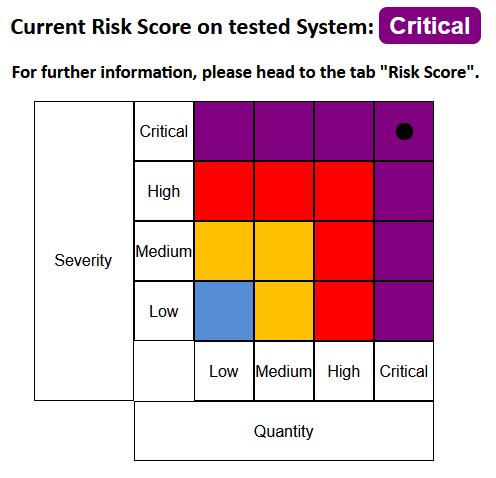

Was man jedoch immer bedenken muss: Es gibt nicht das absolut perfekt gehärtete System! Prüfungen bzw. Audits gegen einen Härtungsstandard führen in der Regel zu einem recht “roten” Audit-Bericht. Oft fällt er sogar tiefrot aus. Warum? Die individuellen Einstellungen und Ausnahmen für Ihre Vorgaben werden häufig nicht nicht erfasst und Rollen-/Applikations-spezifische Anpassungen nicht berücksichtigt.

Einfacher wird es mit einer Lösung für das Security Configuration Management wie dem Enforce Administrator. Der bietet neben der einfachen Konfiguration, Verteilung und regelmäßigen Kontrolle auch Audit-Berichte, die genau diese individuellen Optimierungen berücksichtigen.

Zusätzlich zeigt das AuditTAP einen Risk Score an. Dieser vermittelt auf einen Blick, wie kritisch die gemachten Einstellungen sind. Hier ein Beispiel:

Fazit

Informationssicherheit, Datenschutz und IT-Compliance funktionieren nicht ohne einen spezifischen Mix aus technischen und organisatorischen Maßnahmen. Neben infrastrukturellen Lösungen sind insbesondere die sichere Konfiguration von IT-Systemen (das Härten) sowie deren Aktualisierung (das Patchen) die effektivsten Möglichkeiten, um Schwachstellen präventiv zu schließen.

Wie man ein solches Hardening-Projekt schrittweise umsetzen kann, erklärt Ihnen dieses Kunden-Video:

Unsere Beispiele zeigen deutlich: Die Ergebnisse einer Systemhärtung sind auf vielfältige Weise mess- und nachweisbar. Probieren Sie es doch einfach selbst aus! Härten Sie einzelne Anwendungen wie Browser und Office-Programme oder Ihre gesamte Systemlandschaft. Sollten Sie dabei Hilfe benötigen, steht Ihnen unser Team gerne zur Verfügung.

Bilder: Freepik, FB Pro, Microsoft