Polymorphe Malware ist eine neuartige, schwer erkennbare Bedrohung, die durch KI-Tools immer raffinierter wird. Erfahren Sie hier, wie Sie die “Formwandler-Schadsoftware” ausbremsen und das Risiko eines Schadens minimieren können.

Konfiguration der Cipher Suites: Kopieren Sie nicht diese falsche Empfehlung!

String oder Multi-String? BSI, CIS und Microsoft geben unterschiedliche Empfehlungen für die Konfiguration von TLS-Verbindungen. Welchem Ratschlag sollten Sie folgen und welchem auf keinen Fall? Wir haben die Vorgaben getestet und kommen zu einem erstaunlichen Ergebnis.

„Konfiguration der Cipher Suites: Kopieren Sie nicht diese falsche Empfehlung!“ weiterlesen

Gruppenrichtlinien vs. Systemhärtung: Warum GPOs keine nachhaltige Sicherheit liefern

Oft wird uns die Frage gestellt, warum wir Systemhärtung nicht auf Basis von Gruppenrichtlinien bzw. Group Policy Objects durchführen. Die schnelle Antwort: Weil die Handhabung massiv ineffizient und die Ergebnisse daher unzufriedenstellend ausfallen! Warum das so ist, erklären wir in diesem Beitrag.

„Gruppenrichtlinien vs. Systemhärtung: Warum GPOs keine nachhaltige Sicherheit liefern“ weiterlesen

Projekt “pEAgasus”: Wenn Systemhärtung und Angriffserkennung effektiv ineinander greifen

Die Härtung von Systemen und die Erkennung von Cyber-Angriffen sind zwei unterschiedliche Bausteine einer IT-Sicherheitsstrategie. Und beide sind eigentlich unabhängig voneinander. Das muss nicht sein! Mit dem Projekt “pEAgasus” bringen wir zusammen, was zusammen gehört.

Trotz Cyberwar: Die IT-Systemlandschaft von Unternehmen ist oft ein Paradies für Cyberkriminelle

Warum lieben Hacker Unternehmen? Weil sie oft so leichte Beute sind! Sie lassen buchstäblich Tür und Tor offen. Ist das bei Ihnen vielleicht auch so? Und was können Sie dagegen tun? Das erfahren Sie hier.

Digital abschließen: Wie Systemhärtung effektiv Schäden durch Cyberattacken verhindern kann

Schützen Sie Ihre Daten vor Hackern und anderen Angreifern hinter verschlossenen Türen! Nutzen Sie dazu eine präventive IT-Sicherheitsmaßnahme, die immer mehr Gewicht bei Unternehmen bekommen.

NIST Security Framework: Es gibt viel zu tun – doch vergessen Sie nicht diese eine Maßnahme

Das NIST Cybersecurity Framework bietet mit seinem Schritt-für-Schritt-Ansatz eine sehr gute Orientierung für den Schutz von IT-Systemen. Bei der Umsetzung wird unserer Erfahrung nach ein relevanter Punkt oft vernachlässigt. Welcher das ist, erfahren Sie hier.

Was versteht man unter “KI-Härtung” bzw. “AI Hardening”?

Viele KI-Anwendungen sind großartig, weil sie die Effizienz von Unternehmen steigern. Sie können aber auch eine Bedrohung für die Informationssicherheit darstellen. Erfahren Sie hier, wie KI-Härtung Ihre Systeme sicherer macht.

„Was versteht man unter “KI-Härtung” bzw. “AI Hardening”?“ weiterlesen

Layered Hardening, Rapid Hardening & Lifecycle Hardening: Welche Methode ist am besten für Sie?

Es gibt verschiedene Vorgehensweisen, wie Sie eine Systemhärtung in Ihrem Unternehmen realisieren können. Wir stellen hier die Besonderheiten sowie die Vor- und Nachteile von Rapid Hardening, Layered Hardening und Lifecycle Hardening vor.

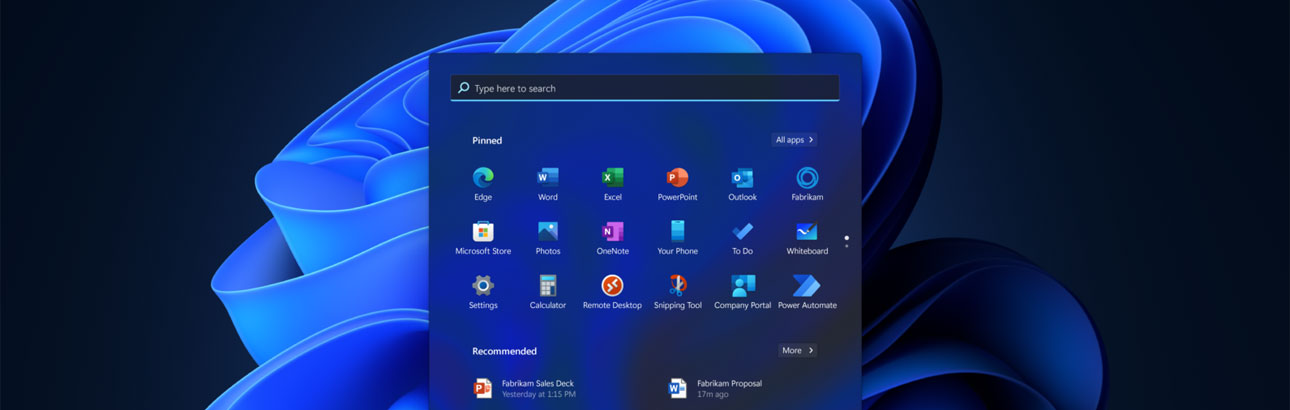

Wann endet der Support für Windows 11? Was ist bis dahin zu beachten?

In welchem Jahr werden für Windows 11 die letzten Updates und Patches erscheinen? Gibt es schon detaillierte Informationen zu den End of Support Dates und dem End of Lifetime? Wichtige Fragen, denen wir hier nachgehen.

„Wann endet der Support für Windows 11? Was ist bis dahin zu beachten?“ weiterlesen