Unternehmen und Organisationen sehen sich immer mehr und strengeren IT-Security-Vorgaben gegenüber, die eine sichere Konfiguration bzw. eine Systemhärtung erfordern. Welche das sind, erfahren Sie hier.

Wenn der Vulnerability Scan zu Schrecken führt, aber ohne Folgen bleibt

Stoppen Sie endlose Reports und rote Listen! Setzen Sie Ihre Ressourcen für präventive Cybersecurity-Maßnahmen ein, die Ihre IT-Systeme tatsächlich sicherer machen.

„Wenn der Vulnerability Scan zu Schrecken führt, aber ohne Folgen bleibt“ weiterlesen

ISO 27001 und Systemhärtung: So meistern Sie die regulatorischen Anforderungen

Die DIN EN ISO 27001:2022 definiert zahlreiche Aspekte der Informationssicherheit. Ein wichtiger Aspekt, der gefordert wird, ist die sichere Systemkonfiguration – auch bekannt als Systemhärtung. Das müssen Sie darüber wissen.

„ISO 27001 und Systemhärtung: So meistern Sie die regulatorischen Anforderungen“ weiterlesen

Neue Workshop-Reihe: So sichern Sie Ihre Windows Server Systeme effektiv ab

Veraltete Konfigurationen, ungeschützte Zugänge – wer Windows Server betreibt, kennt die vielen Risiken. Aber keine Sorge! Unsere heise Academy Workshops machen Sie fit, um Ihre Systeme professionell und nachhaltig zu “härten”.

„Neue Workshop-Reihe: So sichern Sie Ihre Windows Server Systeme effektiv ab“ weiterlesen

Systemhärtung auf dem Prüfstand: Beispiele, Tests und echte Resultate aus der Praxis

Bringt Systemhärtung wirklich etwas? Schließt die IT-Security-Maßnahme tatsächlich viele Sicherheitslücken? Wie kann man die Ergebnisse messen? Und ist eine 100%ige Härtung überhaupt möglich? Wir geben Ihnen hier einige tiefe Einblicke und belegbare Fakten.

„Systemhärtung auf dem Prüfstand: Beispiele, Tests und echte Resultate aus der Praxis“ weiterlesen

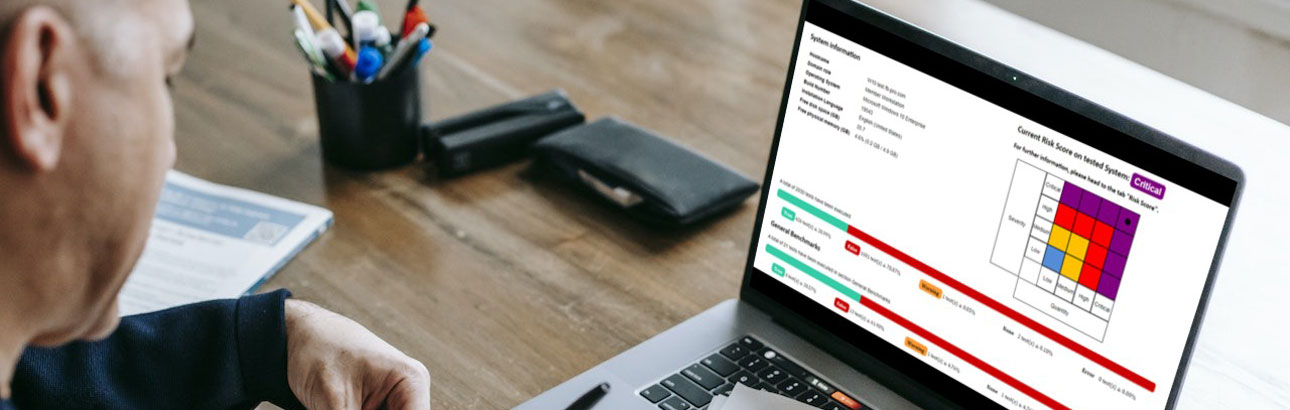

AuditTAP Risk Score: Welche wichtigen Schlussfolgerungen Sie aus den Compliance-Berichten ziehen können

Das AuditTAP bietet einen praktischen Risk Score. Dieser kann unter Umständen für erstaunte Gesichter sorgen. Wir erklären Ihnen, wie Sie den verbesserten und übersichtlichen Compliance-Report richtig lesen und interpretieren.

Konfiguration der Cipher Suites: Kopieren Sie nicht diese falsche Empfehlung!

String oder Multi-String? BSI, CIS und Microsoft geben unterschiedliche Empfehlungen für die Konfiguration von TLS-Verbindungen. Welchem Ratschlag sollten Sie folgen und welchem auf keinen Fall? Wir haben die Vorgaben getestet und kommen zu einem erstaunlichen Ergebnis.

„Konfiguration der Cipher Suites: Kopieren Sie nicht diese falsche Empfehlung!“ weiterlesen

Gruppenrichtlinien vs. Systemhärtung: Warum GPOs keine nachhaltige Sicherheit liefern

Oft wird uns die Frage gestellt, warum wir Systemhärtung nicht auf Basis von Gruppenrichtlinien bzw. Group Policy Objects durchführen. Die schnelle Antwort: Weil die Handhabung massiv ineffizient und die Ergebnisse daher unzufriedenstellend ausfallen! Warum das so ist, erklären wir in diesem Beitrag.

„Gruppenrichtlinien vs. Systemhärtung: Warum GPOs keine nachhaltige Sicherheit liefern“ weiterlesen

Digital abschließen: Wie Systemhärtung effektiv Schäden durch Cyberattacken verhindern kann

Schützen Sie Ihre Daten vor Hackern und anderen Angreifern hinter verschlossenen Türen! Nutzen Sie dazu eine präventive IT-Sicherheitsmaßnahme, die immer mehr Gewicht bei Unternehmen bekommen.

NIST Security Framework: Es gibt viel zu tun – doch vergessen Sie nicht diese eine Maßnahme

Das NIST Cybersecurity Framework bietet mit seinem Schritt-für-Schritt-Ansatz eine sehr gute Orientierung für den Schutz von IT-Systemen. Bei der Umsetzung wird unserer Erfahrung nach ein relevanter Punkt oft vernachlässigt. Welcher das ist, erfahren Sie hier.